Cybercriminelen spelen in op COVID-19-steun, vaccins, en meer

1. Dridex-campagne imiteert IRS en belooft COVID-19-steun

Slechts een week geleden probeerden cybercriminelen zowel Amerikanen als Canadezen in de val te lokken met de belofte van COVID-19-cheques. In een campagne die uit duizenden e-mails bestond, deed de boevenbende zich voor als de IRS om ontvangers te verleiden ongemerkt Dridex te downloaden. Dit is een trojan die persoonlijke bankgegevens en inloggegevens steelt.

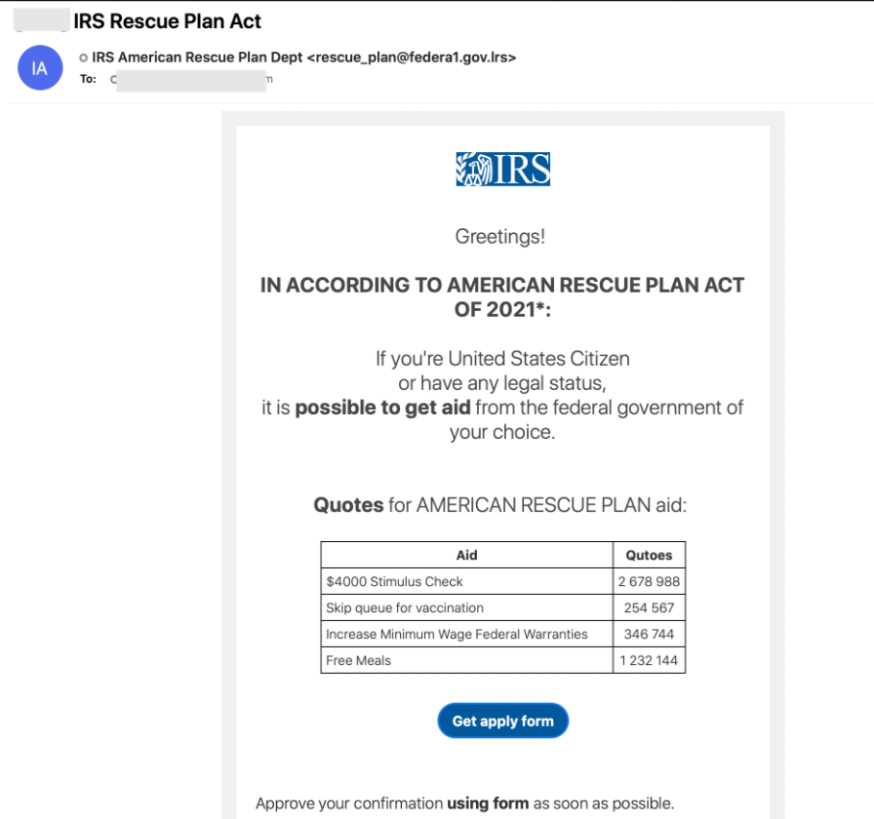

Vreemd genoeg weerhield het de bende er niet van dat het Amerikaanse COVID-19-steunpakket nog niet van kracht was en dat Canadezen er evenmin voor in aanmerking komen. De frauduleuze COVID-19-berichten waren gericht op de informatiebeveiligings- en technologiesectoren. Onderwerpregels varieerden van ‘Joe Biden Rescue Plan Act’ en ‘President's Rescue Plan Act’ tot ‘IRS Rescue Plan Form’. Bij elk bericht deed de afzender zich voor als het IRS American Rescue Plan Dept, met e-mailadressen zoals <us_irs@federa1.irs.c0m>, <rescue_plan@federa1.irs.c0m>, en <american_rescue@federa1.irs.c0m>.

Afbeelding 1: Bericht, zogenaamd van de IRS, over Amerikaans steunpakket

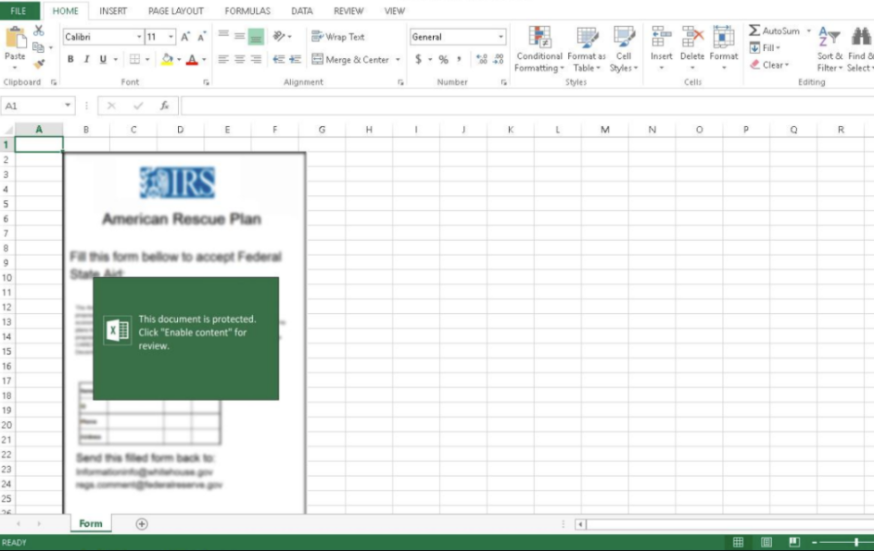

Als een ontvanger op het ‘get apply form’ klikt, verschijnt er een excel-bestand met daarin een ‘enable content’-verzoek, wat een kwaadaardige macro is waarmee Dridex-malware wordt geïnstalleerd.

Afbeelding 2: Excel-melding waarmee de Dridex-malware wordt geïnstalleerd.

2. WHO-spoofing richt zich op heersende angst voor coronavarianten

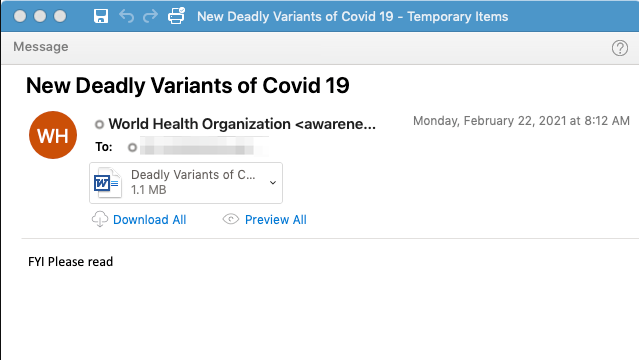

Eind februari zag Proofpoint ook een e-mailcampagne gericht op Amerikaanse luchtvaartorganisaties. De e-mails kwamen zogenaamd van de Wereldgezondheidsorganisatie (<awareness@whocoronavirus.com>) en het onderwerp was ‘New Deadly Variants of COVID 19’. In de e-mails was de identiteit van de WHO vervalst en werd een schadelijke bijlage toegevoegd met de titel ‘deadly variants of covid 19.doc’. Dat bestand maakt gebruik van de vergelijkingseditor om AsyncRAT te downloaden, een trojan voor toegang op afstand waarmee de aanvaller toegang krijgt tot het systeem van een slachtoffer.

Afbeelding 3: WHO wordt gespooft in cyberaanval rond COVID-19-varianten

3. COVID-19-gerelateerde BEC-voorbeelden

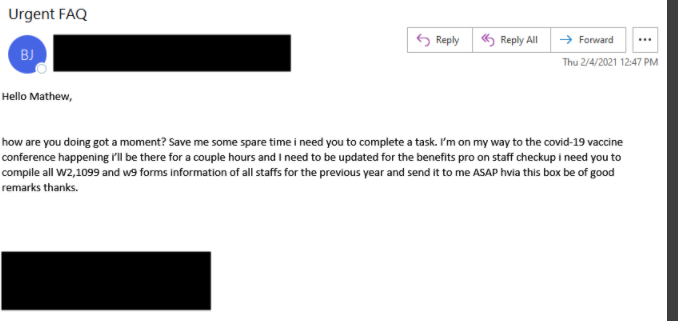

BEC e-mailfraude en overgenomen e-mailaccounts kosten organisaties heel veel geld en Proofpoint verwacht dat cyberaanvallers dit soort aanvallen zullen blijven gebruiken zolang de pandemie aanhoudt. In het onderstaande voorbeeld vraagt een BEC-aanvaller de ontvanger, met een COVID-19-vaccinatieconferentie als reden, om dringend alle belastingformulieren van de hele organisatie op te sturen.

Afbeelding 4: BEC-aanvallers gebruiken COVID-19-vaccin om belastingformulieren op te vragen

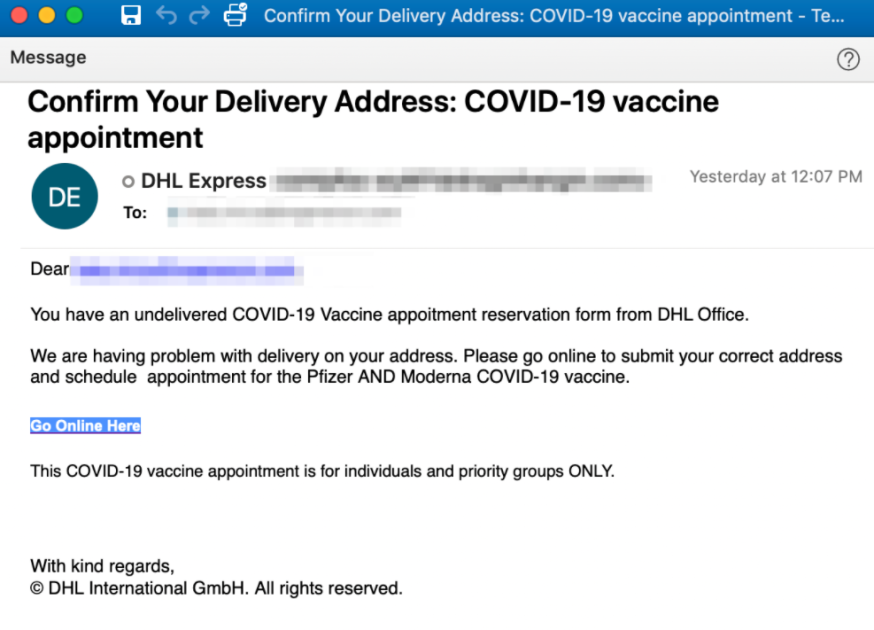

4. COVID-19-vaccinatieafspraak

Begin februari zag Proofpoint ook een campagne die gericht was op organisaties in de farmaceutische sector. De e-mails beweerden afkomstig te zijn van ‘DHL Express’ met als onderwerpregel ‘Confirm Your Delivery Address: COVID-19 vaccine appointment’. Deze berichten bevatten een link naar een nagemaakte DHL-verificatiepagina, met als doel de inloggegevens van de gebruiker te stelen.

Afbeelding 5: Zogenaamde COVID-19-vaccinatieafspraak met een schadelijke link