Wat betekent ketenbeveiliging voor NIS2?

Nieuwe wetgeving zoals NIS2 maakt ketenbeveiliging urgent, maar in de praktijk heerst nog vaak een misleidend gevoel van controle. Waarom is een structurele aanpak noodzakelijk, en hoe doorbreek je de schijnzekerheid?

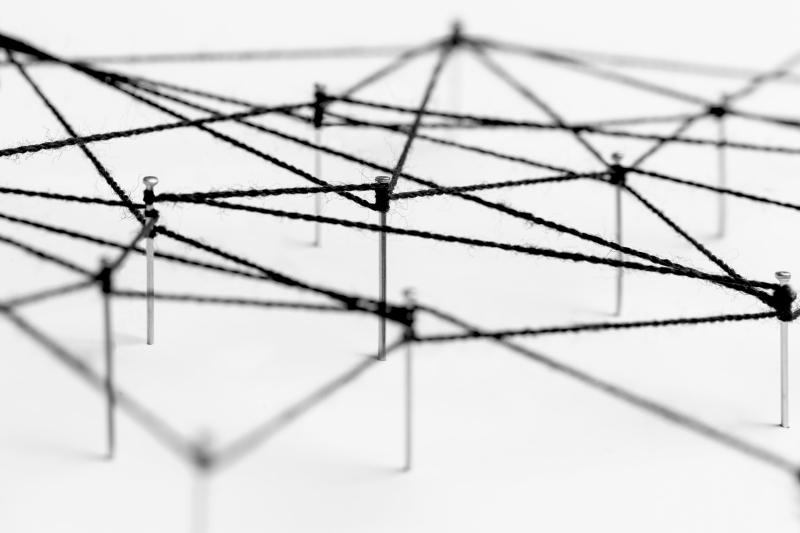

De digitale weerbaarheid van een organisatie is onlosmakelijk verbonden met die van haar toeleveranciers. Software, cloud-diensten, API-koppelingen en remote-access vormen samen het netwerk waarop de bedrijfsvoering steunt. Die verwevenheid maakt organisaties wendbaar, maar ook kwetsbaar: één leverancier met gebrekkige beveiliging kan de hele keten in gevaar brengen.

Ketenbeveiliging als zwakste schakel bij NIS2-voorbereiding

De NIS2-richtlijn verplicht organisaties niet alleen hun eigen cybersecurity op orde te brengen, maar ook kritisch te kijken naar de beveiliging van hun leveranciers. In de praktijk blijkt dit lastig: uit onderzoek van ENISA blijkt de readiness-score voor supply chain-security slechts 37%.

Matthijs van der Wel-ter Weel, Strategic Advisor bij Orange Cyberdefense, snapt die cijfers wel: 'Je kunt niet van elk mkb-bedrijf verwachten dat ze een volwassen cybersecuritysysteem inrichten', Waar het nu mis gaat, ligt dan ook vaak bij de regelgeving zelf: 'Toch stellen we eisen die zelfs voor grotere organisaties lastig zijn. Dat leidt tot schijnzekerheid: er staan mooie afspraken op papier, maar de feitelijke weerbaarheid ontbreekt.'

Hij waarschuwt verder: 'Organisaties die nu niet transparant en realistisch worden over hun leveranciersrisico’s, nemen onaanvaardbare risico’s.'

Het meest onderschatte risico: schijnzekerheid

Het probleem is niet zozeer dat organisaties geen beveiligingseisen stellen, maar dat de vraag of deze eisen daadwerkelijk nageleefd en gecontroleerd worden, op de achtergrond blijft. Van der Wel-ter Weel ziet dat als een grote dreiging: 'Wie zich daarachter verschuilt, bouwt alleen maar schijnzekerheid op.'

Het instrumentarium is vaak juridisch: contractuele clausules, certificeringsplicht en auditrechten. In de praktijk wordt echter zelden actief gecontroleerd of leveranciers écht voldoen aan de normen. Volgens Van der Wel-ter Weel leidt dat ertoe dat veel organisaties een vals gevoel van controle hebben, maar de daadwerkelijke weerbaarheid ontbreekt: 'Het idee dat je risico’s kunt afdekken met juridische teksten is hardnekkig, maar misleidend.'

Wanneer beveiliging wordt gereduceerd tot een contractueel document, ontstaat het risico dat een leverancier formeel compliant lijkt, terwijl in de praktijk kwetsbaarheden blijven bestaan. Van onderliggend patchbeleid tot personeelsbewustzijn — de resultaten van een goed contract worden niet automatisch gerealiseerd.

Naar een nieuwe koers: ketensamenwerking in plaats van afvinken

De boodschap van Orange Cyberdefense is helder: er is een fundamentele koerswijziging nodig. Van beveiliging die draait om de inkoopvoorwaarden naar beveiliging die een gedeeld belang is. Zoals Van der Wel-ter Weel formuleert: 'Cybersecurity moet niet alleen een inkoopvoorwaarde zijn, maar een gedeeld belang. De vraag is niet óf je eisen stelt, maar hoe je zorgt dat leveranciers die ook daadwerkelijk kunnen naleven.'

In de praktijk betekent dat onder andere: het maken van toetsbare eisen die realistisch zijn voor leveranciers (met name mkb-leveranciers), het vertalen van abstract beleid naar concrete controleerbare praktijken (zoals patch-intervallen, toegang tot systemen en training van medewerkers) en het opnemen van ketenbeveiliging in de begroting en strategische security-planning.

Waarom dit voor uw organisatie telt

Voor organisaties die nog hun ketenrisico’s onvoldoende in beeld hebben, geldt een dubbele uitdaging: enerzijds voldoen aan regelgeving zoals NIS2, anderzijds bouwen aan operationele veerkracht binnen de hele keten. Wanneer de zwakste schakel niet enkel herkend, maar ook versterkt wordt - door samenwerking, ondersteuning en gezamenlijke monitoring - dan verandert ketenbeveiliging van een administratieve last in een strategisch voordeel.

Het is bovendien een kwestie van toekomstbestendigheid: leveranciers worden vaker als toegangspoort gebruikt in supply-chain-aanvallen. Wanneer u als organisatie bewust kiest voor een keten waarin naast contracten ook praktisch samenwerken centraal staat, vermindert u niet alleen uw risico’s, maar verbetert u ook de relaties met partners en versterkt u de weerbaarheid van het ecosysteem.